文章圖片

文章圖片

文章圖片

近年來 , 隨著網絡安全領域的較量加劇 , 越來越多的高科技間諜設備浮出水面 。

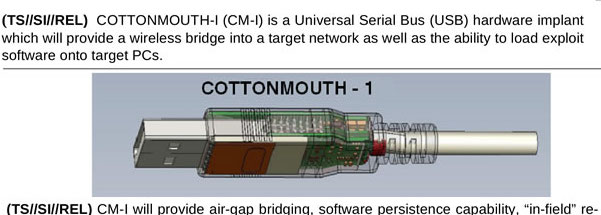

近日 , 《央視新聞》報道 , 中國國家網絡安全機構發布報告 , 揭露了美國國家安全局(NSA)利用一種代號為“水腹蛇”(COTTONMOUTH)的竊密裝置 , 對中國以及其他國家的關鍵網絡基礎設施進行秘密入侵 。

這些設備通常偽裝成USB接口或鍵盤 , 表面看似普通 , 卻具備極其強大的竊密功能 。 那么 , “水腹蛇”究竟是什么?NSA是如何利用這些設備展開間諜活動的?本文將帶你一探究竟 。

水腹蛇裝置是什么?“水腹蛇”裝置屬于NSA的“定制訪問操作”(Tailored Access Operations TAO)部門開發的高科技間諜工具系列之一 。

具體來說 , “水腹蛇”系列包括多個型號 , 如COTTONMOUTH-I、COTTONMOUTH-II和COTTONMOUTH-III等 , 它們的外形往往偽裝成USB插頭、以太網接口等日常常見的硬件設備 , 因此具有很強的隱蔽性 。

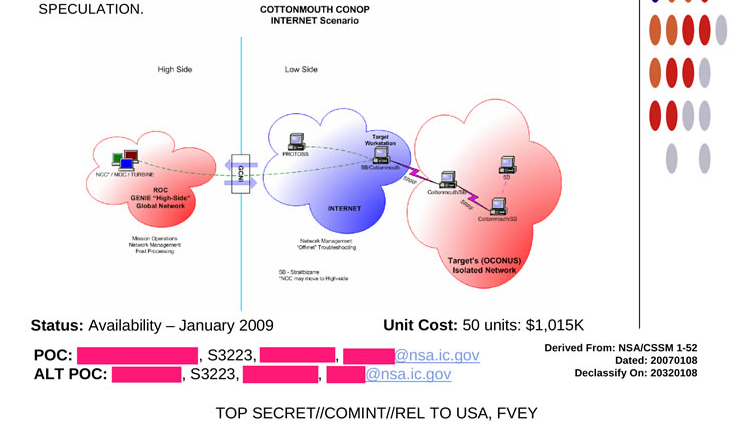

這些裝置的核心功能是通過無線信號將數據傳輸回NSA , 使其能夠繞過傳統的網絡安全防護措施 , 進入物理隔離(air-gapped)的網絡中 。

這意味著 , 即便目標計算機沒有連接互聯網 , NSA也能通過“水腹蛇”獲取其中的數據 。 這類設備通常會搭載射頻(RF)信號傳輸模塊 , 并具備強大的加密功能 , 以確保數據的安全性和隱秘性 。

“水腹蛇”設備利用了內置的無線發射模塊 , 能夠與一個名為“Nightstand”的中繼站進行通信 , 中繼站可以距離目標設備達八英里遠 。 通過這種方式 , “水腹蛇”可以在不需要互聯網連接的情況下完成數據傳輸 , 具備極強的隱蔽性和靈活性 。

另外 , 這些設備還內置了惡意代碼注入模塊 , 可以將特定的惡意軟件加載到目標設備上 , 以實現進一步的控制和監控 。

例如 , COTTONMOUTH-I設備可以作為無線橋接器 , 將物理隔離的設備接入到NSA的網絡監控系統中 。 通過這種手段 , NSA可以在遠程控制設備、注入惡意代碼的同時 , 將竊取的數據加密后傳回 。

“水腹蛇”裝置的操作流程通常包含以下幾個步驟:

- 物理植入:在設備送達目標之前 , NSA會通過“截獲”行動將其物理植入目標硬件設備中 。 這些設備可能在運送過程中被秘密篡改 , 以確保不被發現 。

- 無線監控:在設備到達目標后 , 通過“水腹蛇”的無線模塊 , 將目標設備連接到NSA的遠程監控系統 。

- 數據回傳:一旦設備激活并開始竊密 , 數據將通過加密的射頻信號傳輸到NSA的中繼站 , 最終被收集和分析 。

美國被指控利用“水腹蛇”設備獲取中國方面及關鍵基礎設施的敏感數據 。 這些數據可能包括政府通信、經濟和軍事機密等 , 這對中國的國家安全構成嚴重威脅 。

“水腹蛇”裝置不僅被用于中國 , 還曾被部署到多個其他國家和地區 。 尤其在伊朗核設施事件中 , NSA通過類似的網絡入侵手段實施了數據竊取和系統破壞 , 這引發了廣泛的國際爭議 。

隨著網絡安全領域的技術更新 , NSA的這種竊密設備也在不斷升級 。 NSA不僅將其用于竊密 , 還可能利用它們對目標國家的重要基礎設施進行網絡攻擊 。

這類設備的存在使得全球網絡安全面臨更加嚴峻的挑戰 , 中國也需要在網絡安全防護和反監控技術上進一步提升 , 以應對這類復雜的威脅 。

總的來說 , “水腹蛇”設備是美國NSA長期以來在全球范圍內實施竊密和網絡監控的重要工具之一 。 通過了解其功能和原理 , 咱們廣大公眾應提高警惕 , 防止被類似的高科技間諜設備侵害 。

美國NSA的“水腹蛇”裝置在全球的間諜行動美國NSA一直以來被指控在全球范圍內利用“水腹蛇”(COTTONMOUTH)裝置執行多個高風險的間諜任務 , 特別是在與中國、伊朗和其他關鍵國家的對抗中更為顯著 。

這些行動通常涉及竊取敏感信息、進行網絡監控 , 甚至是通過特定惡意軟件進行破壞性操作 。 以下是幾起相關的間諜活動案例 , 展示了NSA的這些間諜手段如何運用于現實世界中 。

美國對伊朗的網絡攻擊以“奧運會行動”(Operation Olympic Games)為代表性事件 , 其中最著名的是Stuxnet蠕蟲病毒攻擊 。

盡管沒有確鑿證據表明“水腹蛇”設備直接參與了此次行動 , 但NSA在其操作中采用了類似的網絡間諜工具 , 用于繞過伊朗核設施的物理隔離網絡 , 從而破壞其核離心機系統 。

Stuxnet使得伊朗核計劃推遲了數年 , 這不僅展示了網絡武器的潛在威脅 , 也暴露了NSA在全球網絡攻防中的廣泛運用 。

根據《央視新聞》以及其他中國官方媒體的報道 , NSA通過“水腹蛇”設備對中國境內多個主要城市的網絡系統進行滲透和監控 。

裝置被偽裝成普通的USB設備 , 以悄無聲息地獲取政府、商業和軍事機構的敏感信息 。 中國網絡安全機構指出 , 這些設備通過無線信號將竊取的數據傳回美國的遠程服務器 , 威脅中國的國家安全和信息主權 。

這種行動反映了美國在網絡間諜領域的高超技術手段 。

美國不僅在與中國的網絡對抗中使用類似的裝置 , 還利用這些工具獲取了許多其他國家的戰略信息 , 包括俄羅斯的軍事情報、歐洲的貿易數據 , 以及沙特阿拉伯等盟友的敏感通信 。

除了針對特定國家的高風險間諜活動外 , NSA的“水腹蛇”設備還被用于全球范圍的情報收集任務 。 例如 , “水腹蛇”裝置在中轉站與遠程服務器之間的無線信號傳輸技術 , 使得NSA能夠在多個地點進行隱蔽監控 。

這些技術手段不局限于某一特定國家 , 而是廣泛應用于全球各地的目標網絡 , 以獲取對美國有戰略意義的數據 。

不僅如此 , NSA還通過這些設備進行遠程惡意代碼注入 , 以便在受監控設備上執行惡意操作或植入后門程序 。

這種高水平的入侵能力引發了其他國家對其網絡安全的極大擔憂 , 因為這些技術若被惡意復制或利用 , 將對全球網絡環境造成難以估量的破壞 。

稍作小結美國NSA的“水腹蛇”裝置代表了當今網絡間諜技術的最高水平 , 其通過偽裝和無線通信手段 , 實現了對物理隔離網絡的深度滲透和長時間監控 。

通過回顧NSA在伊朗核設施、對中國網絡系統的入侵 , 以及其他國家的情報收集行動 , 我們可以看到 , 網絡空間已成為國際競爭的重要戰場 。

對于咱們來說 , 面對這種不斷升級的網絡威脅 , 提升本國的網絡防御能力變得尤為重要 。

在未來的全球網絡對抗中 , 中國需要加快自主創新步伐 , 加強關鍵基礎設施的網絡安全防護 , 以應對來自網絡空間的多重挑戰 。

這篇文章希望能幫助朋友們更好地理解美國NSA的網絡間諜技術及其對全球網絡安全環境的潛在威脅 。

【揭秘間諜“水腹蛇”:美國NSA如何利用偽裝USB設備對中國竊密】同時 , 也希望引起更多人對網絡安全的重視 , 共同推動一個更加安全、穩定的網絡環境 。

推薦閱讀

- 史上最“反常”雙11,天貓京東唯品會公布新玩法

- 2024幾乎“零差評”的3款高端機,配置頂級信號強,一步到位用6年

- 榮耀徹底“發飆”,16GB+512GB跌至2468元,頂配旗艦售價親民了

- 中國“黑科技”橫空出世,西方國家求著合作,這項技術究竟有多牛

- 思代爾4UL-170C型馬鈴薯收獲機,外形“怪異”價格“不菲”機型

- 支付寶微信,“瓜分”縣城

- 【雙11攻略】只選對不選貴!如何選到“甜品級”HiFi耳機?

- 索尼 A7M3:攝影人的得力 “戰友”

- 反轉來了?蘋果庫克突然作出決定,外媒:印度工廠成“累贅”?

- 榮耀果斷“發飆”,16GB+512GB突降2054元,頂級旗艦售價再創新低